過去5年間、製造業を標的としたサイバーインシデントによる損失の実に90%が、ランサムウェアに起因するものだった。Resilience社のレポートが明らかにしたこの事実は、製造業にとってランサムウェアが決して単なる厄介事ではなく、金融取引を装った存亡の危機であることを、容赦なく突きつけている。さらに衝撃的なのは、同時期におけるResilience社の総請求件数において、ランサムウェアが占める割合はわずか12%に過ぎないという点だ。この数字は、攻撃者が無差別な広範囲攻撃ではなく、明確な狙いを持って製造業をターゲットにし、高額な報酬を狙っていることを雄弁に物語っている。そして、彼らはその試みにおいて、成功していることの方が多いのだ。

これはもはや、あなたの知人のIT担当者が抱えるような問題ではない。脅威の様相は進化し続けている。ランサムウェア集団は、一夜限りの強盗から、長期的なキャンペーンを展開し、驚くべき精度で高価値な標的を特定する、周到な計画者へと変貌を遂げた。製造業にとって、これは特に深刻な問題だ。彼らのビジネスモデルは、しばしばダウンタイムに対する許容度が極めて低い。生産ラインが停止する1時間ごとに、収益は蒸発し、サプライチェーンは寸断され、顧客からの信頼は失われていく。広範囲にわたる損害の機会は、理論上の話ではない。それは、現代の産業オペレーションの根幹に、すでに組み込まれているのだ。

数字は嘘をつかない:壊滅的な格差

率直に言おう。Resilience社のデータは、目を見張るものであり、正直に言って、製造業セクターに携わる者にとっては、少々恐ろしいものだ。ランサムウェアがサイバーインシデントの中で最も頻繁に発生するものではないとしても、その影響は比例以上に壊滅的だ。100件のサイバーインシデントが発生し、そのうちランサムウェアが原因なのがわずか12件だったと想像してほしい。しかし、その12件のランサムウェアインシデントが、総財務被害の90%を占めているのだ。それは、何百もの蚊に刺されるような不快感 versus、致命的な臓器に命中する、極めて強力な毒矢が数本放たれるようなものだ。後者は、あなたを死に至らしめる可能性がある。

「増大する脅威に直面しても、製造業者は車輪の再発明をする必要はない。当社の請求データと、ROCからの脅威インテリジェンスを組み合わせた結果、MFA導入の監査と検証、金融送金の手続き管理の実施、ランサムウェア封じ込めと対応への投資、そして導入が容易なその他の実践を行うことで、リスクを実質的に軽減できることがわかった。」

Resilience社リスクオペレーションセンター責任者、Jud Dressler氏のこの言葉は、暗いレポートの中のかすかな希望の光だ。最先端のAI防御システムを導入したり、侵入不可能なデジタル要塞を築いたりすることではない。それは、基本に立ち返ることだ。基本的な衛生管理を、厳格に適用することである。

単純な調整で工場を守れるか?

Resilience社のレポートは、製造業者は技術的な完全な見直しを必要としないと提言している。むしろ、境界線の強化と内部プロセスの補強が重要だ。推奨される6つのステップは、実用的で達成可能であり、率直に言って、かなりの規模と複雑さを持つあらゆる企業、ましてや世界の経済にとって製造業ほど重要な分野にとっては、最低限備えるべき基本であるべきだ。

- 多要素認証(MFA)導入の監査と検証: これは、最も価値のある資産に対する二重ロックに相当するデジタル対策だ。MFAは、認証情報ベースの攻撃の多くを阻止できる、重要なセキュリティレイヤーを追加する。重要なのは、MFAを導入しているだけでなく、必要な場所にすべて導入され、正しく機能していることを確認することだ。

- 外部公開システムの脆弱性管理の強化: システムがインターネットに公開されている場合、それらは潜在的な侵入経路となる。これらの脆弱性を定期的にスキャン、パッチ適用、保護することは、荒波に船が進む前に船体の穴を塞ぐようなものだ。

- 金融送金の手続き管理の実施: これは、攻撃者が役員のメールを侵害し、経理担当者に送金を指示させるという、よくある手口に対処するものだ。重要な金融取引に対する、複数担当者による明確な検証は、壊滅的な資金流出を防ぐことができる。

- ランサムウェア封じ込めと対応への投資: アクシデントは起こりうる。システムが侵害される可能性もある。感染したシステムを迅速に隔離し、業務を復旧させるための、十分に練習された計画を持つことは、被害の範囲を限定するために不可欠だ。

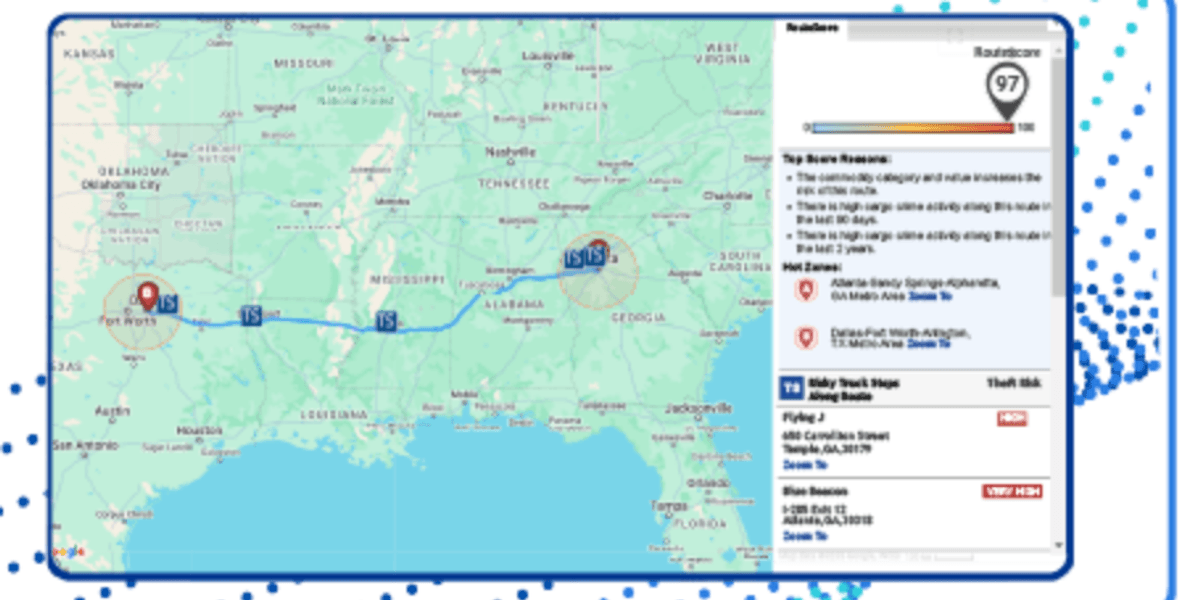

- ベンダーおよびサプライチェーンパートナーへのセキュリティ要件の拡張: あなたのセキュリティ体制は、あなたの最も弱いリンクと同じくらいしか強くない。サプライヤーのセキュリティが甘ければ、それらがあなたのシステムへの裏口となる可能性がある。

- サイバーリスクの定量化と移転: 潜在的な財務リスクを理解し、適切な保険に加入することは、最後のセーフティネットだ。これは、リスクを認識し、それを防ぐために積極的に努力しながらも、最悪の事態に備えることだ。

考えてみてほしい。サイバー脅威、特にランサムウェアの巧妙さはエスカレートしている。これらの提案されたステップは確かに実用的だが、根本的な脅威インテリジェンスは、より協調的で継続的な努力が必要であることを示唆している。これは「一度設定したら忘れられる」状況ではない。ハッカーは待ってくれない。彼らは常に革新している。製造業者は、サイバーセキュリティをコストセンターとしてではなく、機械のメンテナンスと同じくらい不可欠な、オペレーショナルレジリエンスの統合された構成要素として見なす必要がある。

したがって、レポートが車輪の再発明は不要であると正しく指摘している一方で、それは新しいペイント、定期的な潤滑、そして油断のないドライバーを必要としている。製造業にとって、サイバーセキュリティを後回しにする時代は終わった。データがそれを明白に示している。

🧬 関連インサイト

よくある質問

製造業における主要なサイバー脅威は何ですか?

製造業における主要なサイバー脅威はランサムウェアであり、最も頻繁な攻撃ベクトルではないにも関わらず、大部分の金銭的損失と業務中断を引き起こしています。

ランサムウェア攻撃は製造業にどのくらいのコストがかかりますか?

ランサムウェア攻撃は、重大な金銭的損失につながる可能性があります。過去5年間で、製造業を標的としたサイバーインシデントによるResilience社の損失の90%が、ランサムウェアに起因するとされています。

製造業がサイバーセキュリティを改善するために取れる最も重要なステップは何ですか?

主なステップとしては、MFAの監査、外部システムセキュリティの強化、金融送金管理の実施、ランサムウェア対応への投資、ベンダーへの要件拡張、サイバーリスクの定量化と移転などが挙げられます。